Créer votre propre enregistrement d’application pour Microsoft Graph

Certaines entreprises peuvent préférer créer leur propre enregistrement d’application plutôt que d’autoriser Syncovery comme application tierce. Cette page explique comment enregistrer et autoriser Syncovery dans le portail Azure pour une utilisation avec le protocole Graph. Vous attribuerez les autorisations au niveau de l’application, et Syncovery n’aura pas besoin de comptes utilisateur pour se connecter à votre site Sharepoint ou M365.

VEUILLEZ NOTER : enregistrer Syncovery comme votre propre application n’est pas nécessaire pour utiliser Syncovery avec Sharepoint. C’est plutôt avancé et seules quelques entreprises le font, en raison de leurs politiques internes. Nous vous recommandons vivement d’utiliser simplement Syncovery de manière standard, comme indiqué sur la page principale de documentation Sharepoint.

Assurez-vous de lire notre page plus générale sur la synchronisation, la migration et la sauvegarde des sites Sharepoint et de OneDrive avant de décider d’enregistrer votre propre application.

Étape 1 : choisir entre authentification basée sur l’utilisateur ou sur l’application

Syncovery peut utiliser l’API Graph soit en mode utilisateur, soit en mode application. En mode utilisateur, chaque utilisateur doit autoriser Syncovery sur sa machine individuellement, et Syncovery hérite des droits de l’utilisateur. Selon que vous utiliserez des autorisations d’application ou des autorisations utilisateur, les étapes d’enregistrement de l’application différeront légèrement.

Étape 2 : enregistrement de l’application

Accédez à la page Inscriptions d’applications dans le portail Azure :

https://portal.azure.com/#view/Microsoft_AAD_RegisteredApps/ApplicationsListBlade

Cliquez sur « + Nouvelle inscription » et indiquez un nom pour l’application.

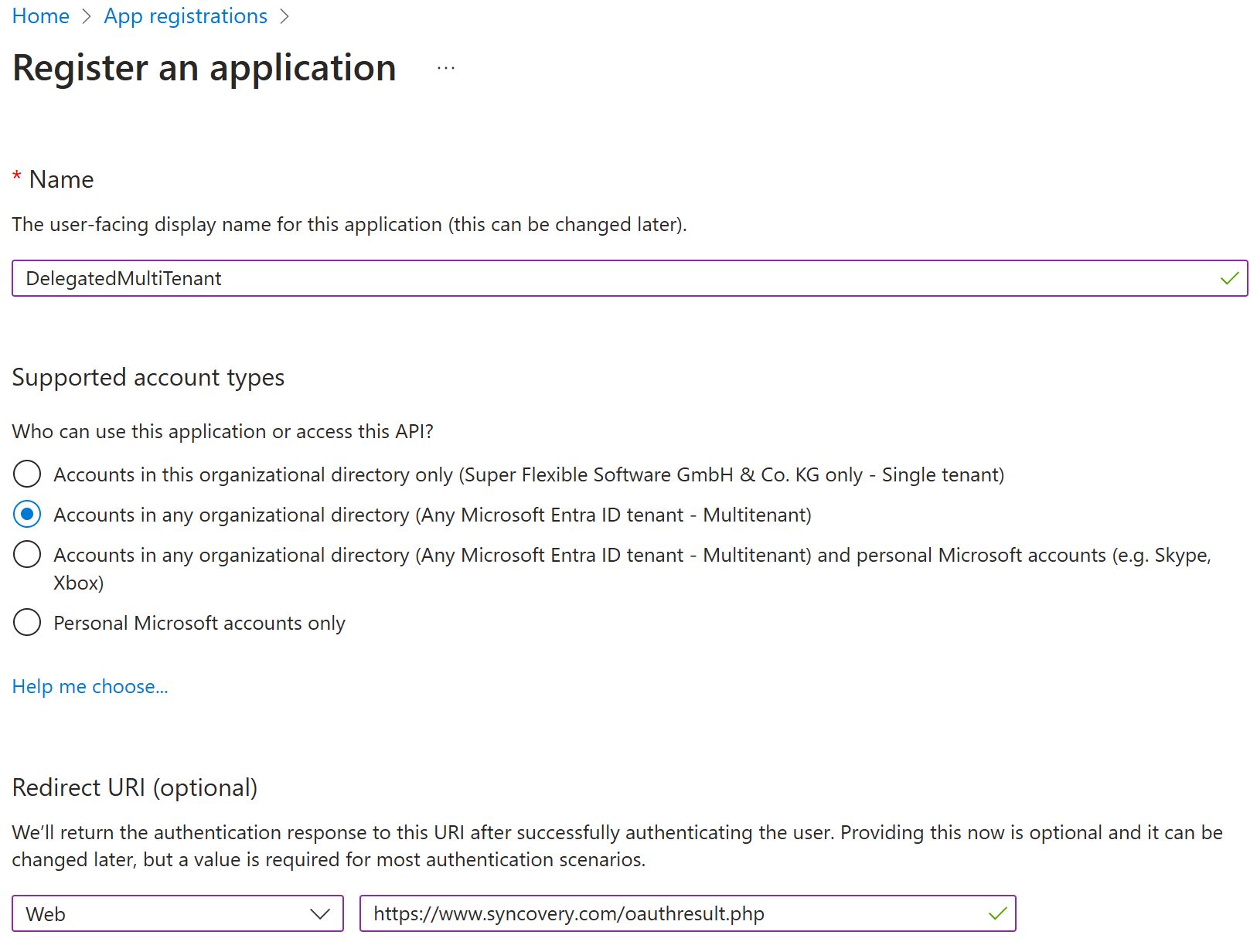

Utilisez ces paramètres pour l’authentification basée sur l’utilisateur :

- Type de compte : choisissez le deuxième bouton radio (multitenant)

- URI de redirection : https://fr.syncovery.com/oauthresult.php

Utilisez ces paramètres pour l’authentification de l’application :

- Type de compte : choisissez le premier bouton radio (locataire unique)

- Aucun URI de redirection requis

Veuillez consulter cette capture d’écran en exemple :

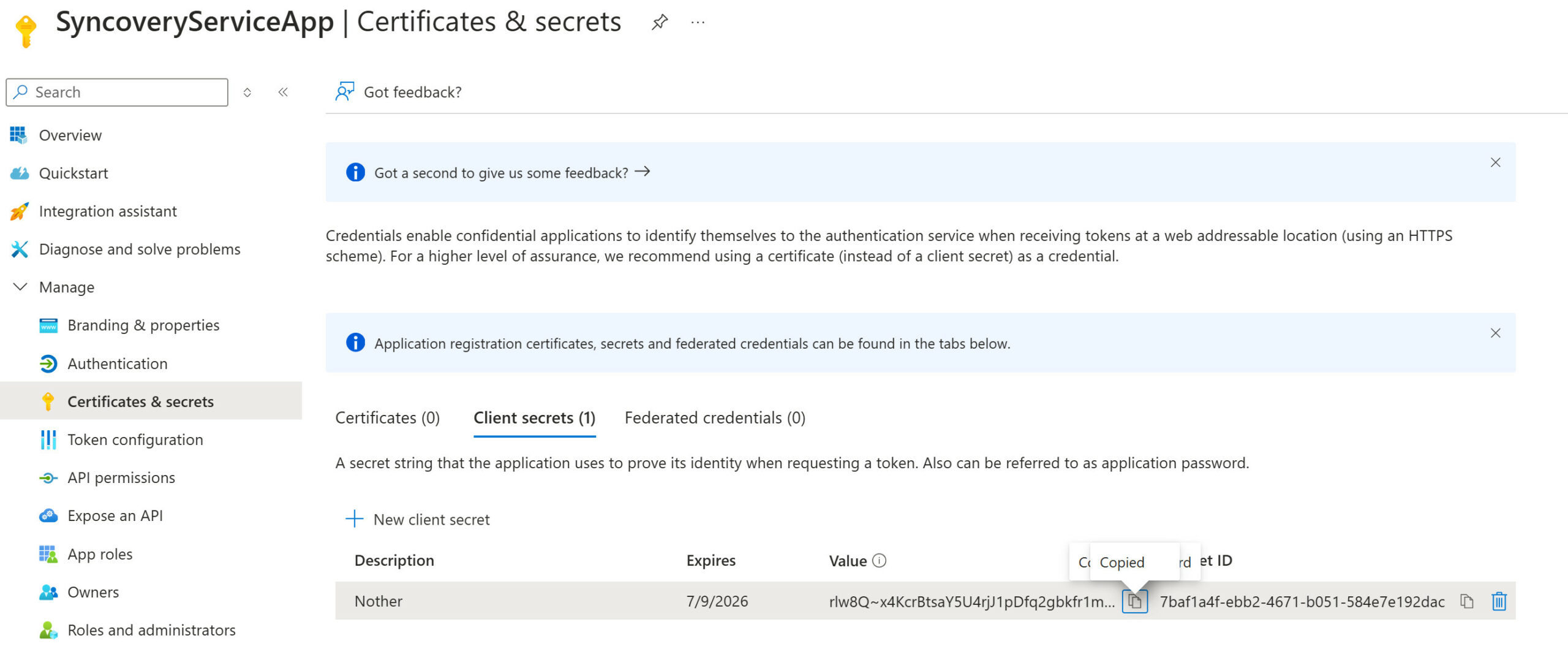

Étape 3 : création d’un secret pour l’application

Ensuite, cliquez sur l’ID de l’application, rendez-vous dans « Certificats et secrets » et créez un nouveau client secret. Notez que les secrets ont une date d’expiration et doivent être remplacés lorsqu’ils expirent. Vous devez copier la « Valeur » du secret vers Syncovery, mais pas l’ID du secret. Voici une capture d’écran montrant l’affichage du secret créé dans le portail Azure :

Étape 4 : autorisations

Si vous avez décidé d’utiliser une authentification basée sur l’utilisateur, il n’y a rien à faire à cette étape. Les portées d’autorisations pour l’authentification basée sur l’utilisateur s’appellent des « autorisations déléguées » et il n’est pas nécessaire de les configurer dans le portail Azure.

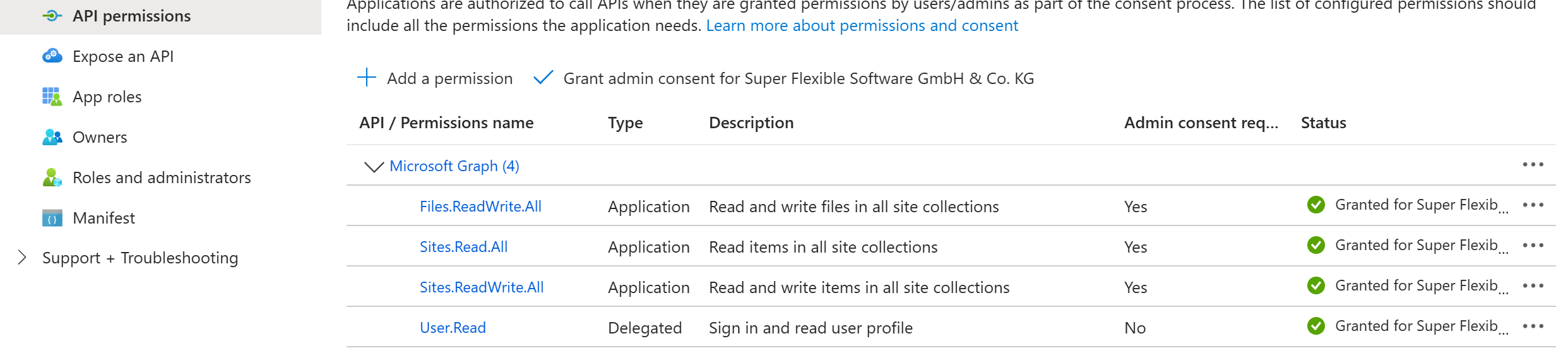

Uniquement lors de l’utilisation de Syncovery avec une autorisation au niveau de l’application, vous devez ajouter certaines autorisations pour l’API Graph et les accorder à Syncovery. La capture d’écran montre les autorisations requises pour un fonctionnement normal, bien que des autorisations plus restrictives puissent être possibles (voir la documentation séparée pour Sites.Selected).

Veillez à ajouter des « autorisations d’application » pour l’API Graph, et non des « autorisations déléguées ».

Étape 5 : ajout des détails de l’application à Vault.ini

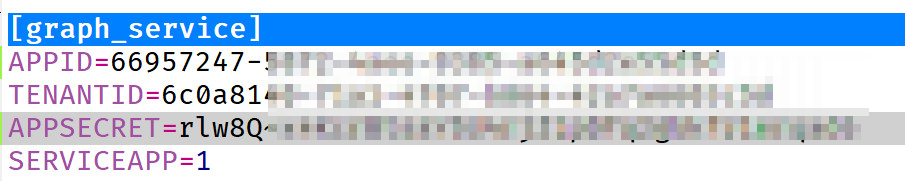

Si vous consultez le fichier Vault.ini de Syncovery, vous trouverez des sections distinctes pour chaque connexion cloud. Voici à quoi ressemblerait votre nouvelle section lorsque vous ajoutez les informations d’application de votre propre application enregistrée. Notez que cette section INI est intitulée graph_service. Graph est le protocole, et service est l’ID de compte facultatif que vous pouvez saisir dans la boîte de dialogue Paramètres du protocole Internet. Vous pouvez donc en réalité utiliser autre chose que « service ».

Veuillez noter que la ligne « SERVICEAPP=1 » n’est ajoutée que si l’application est autorisée au niveau de l’application. Si vous souhaitez permettre à chaque utilisateur d’autoriser Syncovery séparément, veuillez ne pas inclure cette ligne, car elle empêche le processus interactif OAuth2.

Le secret doit être ajouté à Vault.ini sous forme non chiffrée, mais Syncovery remplacera cette ligne par une forme chiffrée du secret lors de la première connexion effectuée avec un profil Syncovery.

Étape 6 : création du profil Syncovery

Vous pouvez maintenant créer le profil Syncovery comme d’habitude. Côté cloud, cliquez sur le bouton Internet et choisissez le protocole Graph. Saisissez l’ID de compte optionnel utilisé pour nommer la section INI dans Vault.ini (voir ci‑dessus). Cliquez sur le bouton Parcourir supérieur pour choisir la bibliothèque SharePoint, et sur le bouton Parcourir inférieur pour choisir un dossier.